- 10 kiberdrošības principi biznesa vadītājiem un to ieviešana praksē

- Kiberdrošība ir biznesa risks. Pasargā savu uzņēmumu!

- Kā sagatavoties arvien pieaugošajiem kiberdraudiem

- Exchange Online vairs neatbalstīs e-pastu sūtīšanu ar Basic autentifikāciju (SMTP AUTH)

- Copilot tagad darbojas ar GPT-5 | Rudens jaunumi par Copilot

- Kā es gandrīz uzķēros uz pikšķerēšanas e-pasta

- Copilot Chat tagad pieejams Microsoft 365 lietotnēs

- Microsoft 365 Copilot: kāda ir atšķirība starp bezmaksas un maksas versiju?

- Būtiskas izmaiņas Microsoft licencēs un cenās 2026. gadā

- M365 Copilot Business licences maziem un vidējiem uzņēmumiem

- 50% atlaide Copilot licencēm – spēkā līdz gada beigām

- Microsoft cenas paaugstinājums ikmēneša norēķiniem par gada licencēm

- Tagad Microsoft 365 Copilot licencēm pieejami ikmēneša maksājumi

- Jaunais Primend Group izpilddirektors – Teet Raudsep

- Microsoft ievieš izmaiņas Teams licencēs

- Svarīga informācija par Microsoft cenu izmaiņām

- Primend SMART brokastis | Pieredzes stāsti gudriem IT lēmumiem

- Bezmaksas vebinārs | NIS2 Darbības nepārtrauktības plāns un rezerves kopēšana

- Bezmaksas vebinārs | NIS2 ceļvedis un stratēģija – drošai tīkla infrastruktūrai

- Bezmaksas vebinārs | Kāpēc Tavam uzņēmumam nepieciešams Kiberdrošības pārvaldnieks?

- Primend atkārtoti saņēmis izcilības balvu “Microsoft gada partneris ‘2023” Igaunijā

- Microsoft partnera tituls modernā darba risinājumiem

- “Elemental Business Centre” noslēdzis biroja nomas līgumu ar IT uzņēmumu “Primend”

- Apvienojas divi uz mākoņpakalpojumiem orientēti IT uzņēmumi – Primend un Digifi

Pieaugošie kibernoziegumu draudi

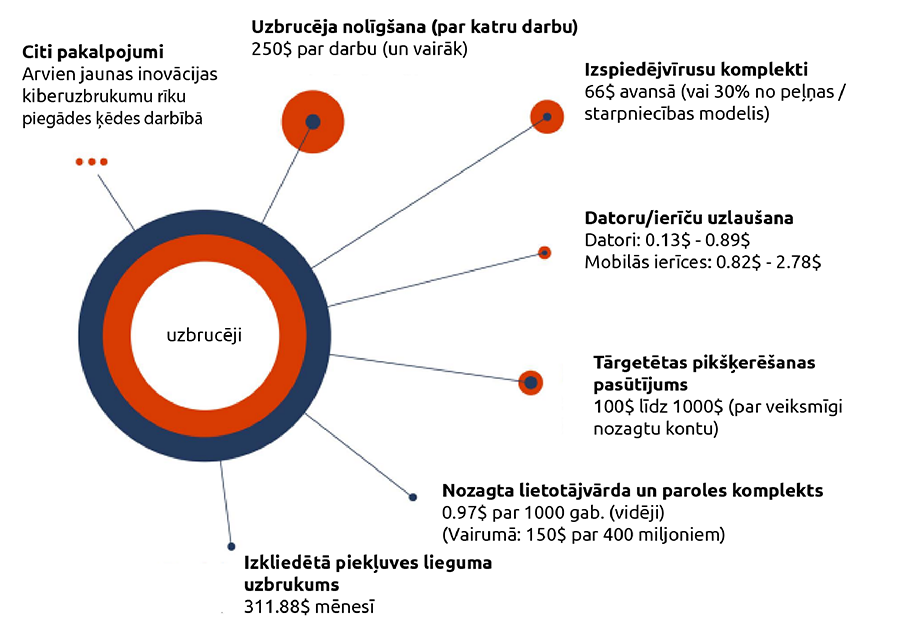

Kibernoziegumi, reizēm pat valdību finansēti vai akceptēti, apdraud nacionālo drošību. Kibernoziedznieki mērķē un uzbrūk visām kritiskās infrastruktūras nozarēm, tostarp veselības aprūpei, informācijas tehnoloģijām (IT), finanšu pakalpojumiem un enerģētikas nozarēm. Uzbrukumi, kuros kibernoziedznieki pieprasa izpirkuma maksu par failu vai informācijas atgūšanu, kļūst arvien sekmīgāki, nodarot postošu kaitējumu valdībām un uzņēmumiem. Peļņa no šādiem uzbrukumiem aug milzu tempā. Kibernoziedzības piegādes ķēde, ko bieži vien veido noziedzīgi sindikāti, turpina attīstīties, ļaujot ikvienam iegādāties pakalpojumus, kas nepieciešami ļaunprātīgu darbību veikšanai, lai gūtu finansiālu labumu vai sasniegtu citus negodprātīgus mērķus. Augsti kvalificēti un rafinēti kibernoziedznieki joprojām strādā arī dažādu valstu valdību labā, kas organizē spiegošanas operācijas un treniņapmācības šajā jaunajā „kaujas laukā“.

Vieni no izplatītākajiem uzbrukumiem ir identitātes zādzības un fišings jeb pikšķerēšana – nelikumīgi izvilinot no interneta lietotāja slepenu informāciju. Nelegāli iegūto personisko informāciju un kompromitējošus datus noziedznieki pārdod trešajām pusēm. Pēdējo 12 mēnešu laikā ir ievērojami palielinājies to vietņu skaits, kas piedāvā šādus pakalpojumus. Arvien pieaug arī konfidenciālo datu apjoms un pikšķerēšanas rīku dažādība.

Bez jebkādām specifiskām tehniskām zināšanām par to, kā veikt kibernoziedzības uzbrukumu, amatieris var iegādāties dažādus digitālus rīkus, kas ļauj veikt uzbrukumu ar vienu klikšķi. Izpirkuma maksas pieprasīšanas programmatūra jeb izspiedējvīrusu komplekti ir viens no daudzajiem kibernoziegumu komplektu veidiem, kas mazkvalificētiem uzbrucējiem ļauj veikt sarežģītus uzbrukumus.

Kibernoziedznieki bez tehniskām zināšanām reģistrējas pie šādu programmatūru izplatītājiem, kuri par starpniecības komisiju 30% apmērā nodrošina izspiedējvīrusa programmu, datu atgūšanas pakalpojumus un apmaksas sistēmas pakalpojumus. Pēc tam uzbrucēji masveidā izplata šo izspiedējvīrusu, tiekot pie vieglas un ātras peļņas.

Vēl viens populārs kibernoziegums ir izkliedētā piekļuves lieguma uzbrukums (Distributed denial of service jeb DDoS), kas ir ļoti lēts un iedarbīgs. Tā ir datortīkla un informācijas sistēmu apzināta paralizācija, pārslogojot to ar datiem, kas tiek vienlaicīgi sūtīti no daudziem atsevišķiem datoriem. Tas ir ļoti efektīvs veids, uzbrūkot neaizsargātām vietnēm, un maksā apmēram 300 USD mēnesī.

Papildus šiem kibernoziedzības pakalpojumiem, tiek tirgoti vēl daudzi citi.

Izspiedējvīrusi un izpirkuma maksas pieprasīšana

Izspiedējvīrusi un izpirkuma maksas pieprasīšana ir bizness ar augstu peļņas procentu un zemām izmaksām, kas ļaunprātīgos nolūkos tiek vērsts pret organizācijām, valstisko un ekonomisko drošību, kā arī sabiedrības veselību un drošību. Darbība, kas sākotnēji bija primitīva izpirkuma maksas pieprasīšana par vienu datoru, nu ir izaugusi par kompleksu, cilvēka intelekta darbinātu izspiešanas metožu kopumu, negatīvi ietekmējot visu veidu organizāciju un uzņēmumu tīklus globālā mērogā.

Izspiedējvīrusu un izpirkuma maksas pieprasīšanas uzbrukumā kibernoziedznieks izvieto ļaunprātīgu programmatūru, kas sašifrē datus, un pēc tam glabā šos datus kā ķīlu apmaiņā par datu atšifrēšanas paroli, pieprasot izpirkuma maksu, bieži vien neizsekojamā kriptovalūtā. Nereti cietušā faili ne tikai tiek sašifrēti, bet pirms izspiedējvīrusa izvietošanas tiek atfiltrēti sensitīvi dati, vēlāk turpinot pieprasīt samaksu.

Izspiedējvīrusu biznesa modelis faktiski ir attīstījies par pamatīgu izlūkošanas operāciju. Noziedznieki veic izpēti par savu potenciālo upuri, lai izvērtētu optimālo izpirkuma maksu. Kad likumpārkāpēji iefiltrējas tīklā, viņi spēj piekļūt dažādiem finanšu dokumentiem un apdrošināšanas polisēm, veicot to analīzi. krāpnieki var arī iepazīties ar sodiem, kas saistīti ar vietējo likumu pārkāpumiem. Tālāk seko naudas izspiešana no izvēlētajiem upuriem, apmaiņā pret datu atbloķēšanu un konfidenciālo datu nepubliskošanu. Šādi apkopojot un izanalizējot iegūtos finanšu datus, noziedznieks izvērtē piemērotāko izpirkuma summu.

Lai cīnītos pret šādām izspiedējvīrusu programmatūrām jeb ļaunatūrām, ir nepieciešama globāla, vienota sadarbība starp privāto sektoru, tiesībsargājošām iestādēm un valdībām. Tas palīdzētu samazināt šo noziegumu ienesīgumu, apgrūtināt piekļuvi ļaunatūru tirgum un nodrošināt upuriem iedarbīgus mehānismus efektīvai drošības profilaksei un seku novēršanai. Microsoft ir līdzdarbojies izspiedējvīrusu pretapkarošanas vienībā „Ransomware Task Force“, kas ir visaptveroša sistēma, izstrādāta cīņai pret izspiedējvīrusu programmatūrām.

Ja uzbrukuma upuris ir iegādājies kiberrisku apdrošināšanu, uzbrukuma gadījumā apdrošinātājs piesaistīs noteiktus pakalpojumu sniedzējus, tostarp kibernoziegumu novēršanas uzņēmumu, advokātu biroju un organizāciju, kas specializējas izpirkuma maksu sarunu vadīšanā. Pat tad, ja cietušajam nav kiberapdrošināšanas polises, šīs iestādes parasti piedalās šādu kibernoziegumu risināšanā.

Svarīga informācija, kas jāņem vērā, pieņemot lēmumu par izpirkuma maksas veikšanu:

- No visām organizācijām, kas veica izpirkuma maksu, tikai aptuveni 65% atguva savus datus, turklāt 29% atguva mazāk par pusi no saviem datiem.

- Izspiedējvīrusu atkodētāji ir nepilnīgi un regulāri nespēj atkodēt lielākos, vissvarīgākos datu failus (4 GB+ izmērā).

- Tā kā datu failu atkodēšana ir lēns un darbietilpīgs process, lielākā daļa klientu atkodē tikai viskritiskākos datu failus, bet pārējos atjauno no rezerves kopijām.

- Datu atjaunošana neanulē uzbrucēju veiktās manipulācijas.

- Datu atjaunošana nenodrošina tālāku sistēmu drošību, lai novērstu turpmākus uzbrukumus.

- Organizācijām ir jābūt lietas kursā par valsts likumdošanu attiecībā uz maksājumu veikšanu. Valdības visā pasaulē ievieš prasības ziņot par izpirkuma maksas veikšanu. Tās var piemērot sodu par maksājumiem, kas tiek veikti sankcionētajām pusēm, kā arī apsver likumu ieviešanu, klasificējot izpirkuma maksas veikšanu kā nelikumīgu darbību.

Ieskaties Microsoft digitālās aizsardzības ziņojumā padziļinātai informācijas izpētei par izpirkuma maksu kiberuzbrukumu gadījumā.

Pikšķerēšana jeb Fišings un citi ļaunprātīgi e-pasti

Neatkarīgi no tā, vai krāpnieku mērķis ir pikšķerēt autentifikācijas jeb piekļuves datus, veikt pārskaitījumu uz savu privāto bankas kontu vai lejupielādēt ierīcē ļaunprātīgu programmatūru jeb ļaunatūru, visticamāk, ka tieši e-pasts tiks izmantots kā sākotnējais ļaunprātīgās kampaņas piekļuves ceļš. Microsoft drošības pētnieki novērojuši trīs visbiežāk sastopamos ļaunprātīgo e-pasta veidus:

Pikšķerēšana jeb Fišings

Pikšķerēšana ir novērots kā visizplatītākais apdraudējums ļaunprātīgu e-pastu formā. Šie e-pasta ziņojumi ir sastādīti ar mērķi apmānīt personu, lai tā ar uzbrucēju kopīgotu sensitīvu informāciju, piemēram, lietotājvārdus un paroles. Lai to paveiktu, uzbrucēji izstrādā izsmalcinātus e-pasta ziņojumus, izmantojot dažādus motīvus, piemēram, produktivitātes rīku rekomendācijas, paroles atjaunošanu vai citus paziņojumus, mudinot lietotāju steidzīgi noklikšķināt uz saites.

Šajos uzbrukumos izmantotās pikšķerēšanas saites var izmantot ļaunprātīgus domēnus, piemēram, uzbrucēja iegādātu un pārvaldītu vietni, vai arī uzlauztus domēnus, kur uzbrucējs ļaunprātīgi izmanto neaizsargātu likumīgu vietni, tajā nelegāli izvietojot ļaunprātīgu saturu.

Ļaunprogrammatūras jeb ļaunatūras izplatīšana

Ļaunatūras izplatīšana ir vēl viens piemērs, kā ļaundari izmanto e-pastu komunikāciju savu mērķu sasniegšanai. Dažādas ļaunatūru versijas, kā piemēram, Agent Tesla, IcedID, Trickbot un Qakbot, izmanto e-pastu kā primāro izplatīšanas metodi. Šajos e-pasta ziņojumos tiek izmantotas saites vai pielikumi, lai piegādātu ļaunprātīgu programmatūru, un nereti arī metodes, kas pārklājas ar pikšķerēšanas e-pastiem. Piemēram, gan ļaunatūras piegādes e-pastā, gan pikšķerēšanas e-pastā var tikt lietotas saites, kas novirza uz CAPTCHA testu, lai apietu drošības sistēmu pārbaudi.

Viena no visizplatītākajām ļaunatūras piegādes metodēm pagājušajā gadā bija ar paroli aizsargāti arhīva faili. Šādi e-pasta ziņojumi satur arhīva failus, piemēram, ZIP pielikumus, kas ir aizsargāti ar paroli, lai izvairītos no drošības sistēmu kontroles.

Uzņēmumu e-pastu kompromitēšana

Biznesa sarakstes kompromitēšana (Business email compromise jeb BEC) ir uzbrukuma veids, kurā organizācijai vai uzņēmumam ļaundari cenšas izkrāpt maksājumu.

Lai gan kvantitātes ziņā ļaunprātīga iejaukšanās uzņēmumu elektroniskajā komunikācijā nav visproduktīvākais ļaunprātīgo e-pastu formāts, tas noteikti ir finansiāli visienesīgākais kibernoziedzības veids. Uzbrucējs, izliekoties par reālu, ticamu uzņēmuma pārstāvi un izmantojot uzlauztu e-pasta adresi, līdzīgu domēna vārdu vai bezmaksas e-pasta pakalpojumu, kā piemēram, Hotmail vai Gmail, sūta e-pasta ziņojumus ar mērķi maldināt adresātus, lai viņi veiktu kādu finansiālu transakciju, sniegtu sensitīvu informāciju vai kādu preci, piemēram, dāvanu kartes.

Daudz sarežģītāks un finansiāli postošāks biznesa e-pastu kompromitēšanas veids ir krāpšana ar pārskaitījumu. Krāpnieks ar viltu iesaistās komunikācijā par plānotajiem finanšu darījumiem, izliekoties par attiecīgā uzņēmuma darbinieku, klientu vai sadarbības partneri. Lūdzot kompromitējošā e-pasta saņēmējam veikt izmaiņas bankas konta rekvizītos, ļaundaris saņem rēķina apmaksu savā kontā, pēc tam izņemot summu skaidrā naudā. Šādā gadījumā finanšu līdzekļus parasti ir sarežģīti atgūt.

Vairāk informācijas par ļaunprātīgiem e-pastiem meklē Microsoft digitālās aizsardzības ziņojumā.

Ļaunatūras

Ļaunprātīgas programmatūras un kibernoziedzības infrastruktūra, kas nodrošina vidi kiberuzbrukumiem, arvien turpina attīstīties. Ir vairākas galvenās ļaunatūru jomas, kurās kibernoziegumu apkarošanas platforma Microsoft 365 Defender Threat Intelligence pēdējos gados ir novērojusi mainīgas tendences. Daudzām no tām ir nepieciešamas gan novatoriskas aizsardzības stratēģijas, gan laika pārbaudi izturējuši noturīgi drošības mehānismi, piemēram, daudzpakāpju autentifikācija un spēcīgas lietojumprogrammu drošības prakses.

Neskatoties uz kibernoziegumu klāsta dažādību, kā piemēram, izspiedējvīrusi, datu iznīcināšana, piekļuves datu zādzības, spiegošana, lielākā daļa ļaunatūru paļaujas uz līdzīgām stratēģijām, lai iefiltrētos tīklā. Visizplatītākais veids, kuru Microsoft novērojis pēdējo mēnešu laikā, ir Windows PowerShell palaišana, izmantojot ļaunprātīgas darbības caur aizdomīgām komandām vai kodētām vienībām. Otro vietu ieņem ļaunatūru mēģinājumi modificēt vērtumu (payload), lai imitētu sistēmas procesus vai tos pilnībā aizstātu, kā arī ļaunatūru izmantošana dažādu datu, piemēram, piekļuves datu, vākšanai no pārlūkprogrammas kešatmiņas. Citas ievērības cienīgas darbības, kurām lieti noderētu aizsardzības mehānismi, ir īpašu izlūkošanas komandu izmantošana, procesu pievienošana palaišanas mapēm, ieplānotu uzdevumu vai reģistru modificēšana un kaitniecisku darbību izpilde, ļaunprātīgi izmantojot Office dokumentus.

Robotu tīkls Botnet

Arī Botnet termina nozīme laika gaitā ir attīstījusies. Vēsturiski to izmantoja, lai apzīmētu datoru tīklu, kas pilda operatora uzdevumus. Tomēr tagad lielākajai daļai ļaunatūru kopu var tikt izmantoti robotu tīkla komponenti vai darbības. Tā kā savulaik izplatītās ļaunatūru robotu tīklu infrastruktūras, piemēram, Trickbot un Emotet, tika iznīcinātas, to vietā nākušas jaunas ļaunatūru kopas. Gan vecāki robottīkli, gan jaunas klases ļaunatūras sākušas piegādāt jaudīgākas sastāvdaļas ar lielāku ātrumu.

SEO un ļaunprātīga reklāma

Arī meklētājprogrammu rezultāti un reklāmas kļūst par arvien efektīvāku veidu ļaunprātīgas programmatūras nogādāšanai galalietotājiem, gan ļaunprātīgi izmantojot likumīgas meklētājprogrammu optimizācijas stratēģijas (SEO), gan izmantojot esošus vīrusus, lai instalētu pārlūkprogrammas paplašinājumus meklēšanas rezultātu modificēšanai un atspoguļotu kaitniecisko saturu. Informācijas zagšana, datu izfiltrēšana un citas ļaunprātīgas darbības arvien vairāk kalpo pārlūkprogrammu un meklēšanas rezultātu modificēšanai, lai kibernoziedznieki sasniegtu savus ļaunprātīgos mērķus. Tas nostiprina kibernoziedznieku pozīcijas, izmantojot pārlūkprogrammas ļaunatūru izplatīšanai, vēršot uzbrukumus gan pret privātpersonām, gan uzņēmumiem.

“Web shell” kods

“Web shell” ir ļaundabīgs kods, bieži vien sastādīts plaši lietotās tīkla programmēšanas valodās (piemēram, ASP, PHP vai JSP), ko uzbrucēji ievieto tīkla serveros, lai nodrošinātu attālinātu piekļuvi un koda palaišanu serverī. “Web shell” ļauj krāpniekiem veikt komandas, ar kuru palīdzību viņi nozog datus no tīkla servera, vai arī izmantot serveri kā bāzi turpmākiem uzbrukumiem attiecīgajam uzņēmumam vai organizācijai. “Web shell” straujā izplatība visticamāk pieaug tāpēc, ka šis process ir ļoti vienkāršs un iedarbīgs. Tiklīdz ļaunprātīgais kods tiek instalēts serverī, tas nodrošina vienu no visefektīvākajiem krāpnieciskās klātbūtnes veidiem uzņēmumā.

Ieteikumi aizsardzībai pret ļaunatūrām:

- Nekavējoties uzinstalējiet drošības atjauninājumus visās lietojumprogrammās un operētājsistēmās.

- Uzstādiet reāllaika aizsardzību, izmantojot drošības rīku, kas aizsargā pret ļaunatūrām, piemēram, Microsoft Defender.

- Samaziniet lielu uzbrukumu potenciālos draudus, piemēram, makrokomandu (macros) ļaunprātīgu izmantošanu, nedrošas noklusējuma konfigurācijas, novecojušas autentifikācijas metodes, neparakstītus skriptus un aizdomīgas darbības, ko var izraisīt specifiski, e-pasta formātā saņemti failu tipi. Microsoft piedāvā minimizēt šo uzbrukuma draudu iespējamību, samazinot riskam pakļauto vietu apjomu, tādējādi novēršot inficēšanos ar ļaunatūru. Azure Active Directory lietotāji var arī izmantot drošības noklusējuma iestatījumus (security defaults), lai izveidotu pamata autentifikācijas drošības mehānismu mākoņu vidēs.

- Parūpējieties par galaiekārtu aizsardzības tehnoloģiju un efektīva antivīrusa funkcionalitāti, lai savlaicīgi pamanītu un novērstu draudus, izanalizējot arī iespējamos uzbrukuma iemeslus.

- Ja iespējams, iespējojiet domēnu un IP aizsardzību datoros, kā arī tīkla mezglā, lai nodrošinātu, ka infrastruktūras aizsardzības pārklājums ir pilnīgs.

- Izglītojiet lietotājus par ļaunprātīgu programmatūru draudiem (piemēram, attālinātās piekļuves trojas vīrusu RAT), kas var izplatīties e-pastu formātā, lejupielādes procesā vai meklētājprogrammās.

- Parūpējieties par aizsardzību pret potenciāli nevēlamām lietojumprogrammām (PUA). Daudzi pretļaundabīgo programmu risinājumi kā potenciāli nevēlamas lietojumprogrammas un potenciālus draudus kiberuzbrukumam var klasificēt sekojošas programmas: reklāmprogrammatūras, torrentu lejupielādes programmas, RAT un attālinātās pārvaldības pakalpojumus (RMS). Lai novērstu iespējamos draudus, šāda veida programmatūru var atspējot pēc noklusējuma.

- Nosakiet, kur īpaši konfidenciālu kontu īpašnieki reģistrējas, ielogojas un ievada pieejas datus. Monitorējiet un izpētiet pieslēgšanās darbības. Darbstacijās nevajadzētu atrasties īpaši konfidenciāliem kontiem.

- Praktizējiet mazāko konfidencialitātes privilēģiju principu un ievērojiet piekļuves datu drošības pasākumu ievērošanu. Izvairieties no domēna mēroga un administratora līmeņa pakalpojumu kontu izmantošanas. Vietējo administratīvo privilēģiju ierobežošana var palīdzēt kavēt RAT un citu nevēlamu lietojumprogrammu instalēšanu.

Ļaunprātīgi domēni

Jebkuru domēnu, kas tiek izmantots kibernoziedzības nolūkos, var uzskatīt par ļaunprātīgu. Ļaunprātīgi domēni var būt likumīgas vietnes, kuras noziedznieki uzlauzuši ar mērķi apakšdomēnos izvietot nelikumīgu saturu. Un tā var būt arī pilnībā krāpnieciskas dabas infrastruktūra, kas izveidota nozieguma veikšanai. Kibernoziedznieki izmanto ļaunprātīgus domēnus trīs galvenajiem uzdevumiem: informācijas pārraidei, apzinātai maldināšanai par reālo atrašanās vietu un aizsardzībai pret tiem, kas vēlas iejaukties viņu noziedzīgajās darbībās. Domēni tiek izmantoti datu izfiltrēšanai, izspiedējvīrusu un ļaunatūru kontrolei un pikšķerēšanas lapu hostēšanai. Tie tiek lietoti arī kā e-pasta domēni, lai izveidotu vizuāli identiskas viltus e-pasta adreses maldināšanas nolūkos. Krāpnieciski domēni var izmantot preču zīmes, lai maldinātu klientus vai nodrošinātu platformu krāpniecisku darbību veikšanai, kā piemēram, krāpnieciskas tehniskā atbalsta vietnes.

Ļaunprātīgs domēns bieži tiek izmantots kā galamērķis, uz kuru tiek novirzīti ļaunprātīgās programmatūras upuri. Tādā veidā domēns gan kļūst par saziņas kanālu ar tārgetēto upuri, gan atklāj inficētā upura atrašanās vietu. Ir svarīgi zināt upura atrašanās vietu, jo kibernoziedznieki izmanto neskaitāmas metodes, lai izplatītu savu ļaunatūru, bet ne vienmēr spēj paredzēt, kur tā tiks veiksmīgi lejupielādēta.

Blokķēžu domēni

Blokķēžu domēni ir atļauti ar likumu, tomēr arvien biežāk tiek izmantoti nelikumīgi darbību veikšanai. Pēdējo divu gadu laikā daudzās uzņēmējdarbības nozarēs ir strauji pieaugusi blokķēžu tehnoloģiju lietošana. To lietojumprogrammas ir dažādas, sākot no piegādes ķēžu pārvaldības, ID administrēšanas, nekustamā īpašuma līgumiem un domēnu infrastruktūras.

Atšķirībā no tradicionālajiem domēniem, kas tiek iegādāti interneta reģistros, kas darbojas, izmantojot ICANN regulētu DNS sistēmu, blokķēžu domēnus nepārvalda neviena centralizēta iestāde. Tādējādi tiek ierobežota iespēja ziņot par ļaunprātīgu izmantošanu un darbības traucējumiem.

Blokķēžu domēnu izmeklēšana ir neparasts un sarežģīts izaicinājums, jo nepastāv centrāla WHOIS reģistrācijas datu bāze, kas parādītu, kurš un kad ir reģistrējis domēnu.

Blokķēžu domēnu vājā puse ir nepieciešamība pēc trešās puses proxy servera pakalpojumiem vai pārlūkprogrammas spraudņiem, lai blokķēžu domēnus piesaistītu IP adresei. Atspējojot vai bloķējot blokķēžu proxy serveru pakalpojumus un atspējojot pārlūkprogrammas spraudņus, tiek traucēta blokķēžu domēna piesaiste IP. Daudzas kibernoziegumu izlūkošanas platformas atklāj ļaunprātīgus URL, kas dažkārt ietver blokķēžu proxy serverus vai pašus blokķēžu domēnus.

Kaitnieciskā mašīnmācīšanās

Mašīnmācīšanās (machine learning) ir mākslīgā intelekta apakšnozare, kas izmanto datorsistēmas, tostarp kiberdrošībā, lai efektīvi veiktu robotizētus uzdevumus.

Ieviešot inovatīvus mašīnmācīšanās mehānismus saprātīgu, likumisku mērķu sasniegšanai, datu pētnieki un izstrādātāji veido, apmāca un izvieto mašīnmācīšanās modeļus – lai izprastu, aizsargātu un kontrolētu datus un procesus dažādu uzticamu risinājumu izveidei. Bet nereti šīm sistēmām var uzbrukt krāpnieki. Metodes, kas ir mašīnapmācības sistēmu izveides pamatā, ir sistemātiski neaizsargātas pret arvien jauniem uzbrukumu draudiem, turklāt visā ražošanas un izplatīšanas procesā. To dēvē par kaitniecisko mašīnmācīšanos. Kibernoziedznieki var izmantot šīs nepilnības, lai manipulētu ar robotizētajām sistēmām un mainītu to uzvedību ļaunprātīgos nolūkos.

Šādi uzbrukumi, negodprātīgi izmantojot mašīnmācīšanos, var tikt izmantot dažādās situācijās:

Mākslīgā intelekta un mašīnmācīšanās popularitāte dažādās nozares un apakšnozarēs, jaunu regulu ieviešana un plaši izplatīta neuzticība un neizpratne par šo tehnoloģiju izmantošanu ir palielinājusi nepieciešamību pēc labas prakses standartiem un skaidru norādījumu sniegšanu, kas tirgū uzlabotu uzticēšanos un pielāgošanos. Starptautiskā standartizācijas organizācija (ISO) un Starptautiskā Elektrotehnikas standartizācijas komisija (IEC) pašlaik darbojas pie mākslīgā intelekta standartu izstrādes, tostarp definējot galvenos mākslīgā intelekta un mašīnmācīšanās terminus un jēdzienus, riska pārvaldību, datu kvalitāti un dažādas citās jomās saistībā ar uzticamību palielināšanu.

Avots: Microsoft